继英伟达、三星之后,黑客组织 Lapsus$ 又动手了!而这一次遭殃的是微软。

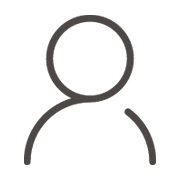

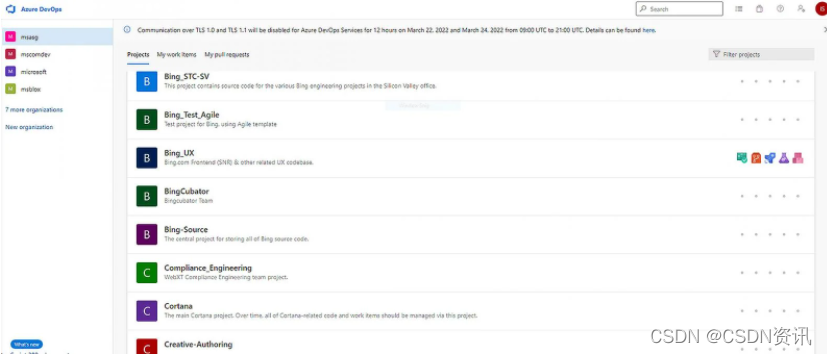

上周日,Lapsus$ 在 Telegram 上发布了一张屏幕截图:左上角的“Azure DevOps”、“Bing”、“Cortana”的文件名等,无一不在展示其 成功入侵微软 Azure DevOps 服务器,掌握了 Bing、Cortana 及各种内部项目的源代码。

紧接着,本周一 Lapsus$ 更是直接公开了 一个 9 GB 的压缩包,宣称其中包含了 250 多个微软内部项目的源代码,更 有 90% 的 Bing 源代码和 45% 的 Bing Maps 和 Cortana 源代码!

微软:承认黑客入侵,但问题不大

据安全研究人员表示,Lapsus$ 公开的压缩包虽然仅有 9GB,但未压缩前应包含大约 37GB 的源代码,其中一些电子邮件和文档也证明了 Lapsus$ 所言非虚:“ 这些电子邮件和文档显然是微软工程师用于发布移动应用程序的。”

通过进一步研究,研究人员还发现 Lapsus$ 泄露的源码主要聚集在微软基于 Web 的基础设施、网站或移动应用程序,并未公开其 Windows 或 Office 等桌面软件源码。

针对此事,微软于本周二发布官方博文作出回应: 的确有一个帐户已被盗用,但源代码 泄露 问题不大(官方博文中,微软将 Lapsus$ 称为 DEV-0537)。

本周,DEV-0537 公开声称他们已经获得了微软的访问权限并泄露了部分源代码。但我们观察到,黑客行为并不涉及客户代码或数据。我们调查发现有一个帐户已被盗用,并具有有限访问权限,随即我们的网络安全响应团队迅速修复受损帐户、防止其进一步活动。

不过, 微软并不以代码保密作为安全措施,所以查看源代码不会导致风险提高。此次 DEV-0537 采取入侵行动涉及到的策略和技术我们此前也已全面分析。因此当攻击者公开披露其入侵时,我们的团队已根据威胁情报调查了被入侵的帐户,并直接进行干预和打断,防止影响扩大。

微软声称,其调查团队近几周一直在追踪 Lapsus$ 组织,并且早在 Lapsus$ 泄露代码之前,就已经摸清了他们破坏目标系统的一些方法和技巧。

关于这一点,微软可能并没有说谎。

据推特用户 @Soufiane Tahiri 提供的一张 Lapsus$ 在 Telegram 的对话截图,可推测在其泄露微软源代码之前,可能已经失去了访问权限:“显然他们失去了访问权限, 这意味着他们可能在泄露数据之前就被微软发现了,哈哈!”

对此,有网友附议:“我也认为 他们在泄露源代码之前失去了访问权限,所以他们才选择公布源代码。”

除此之外,还有部分网友调侃起了 Bing 和 Cortana 的源代码泄露:

“Bing 源代码泄漏可能是第一个造成负面损害的漏洞, 微软可能会看到在谷歌上搜索‘什么是 Bing’的流量增加了 5 倍。”

“黑客:‘我们要 发布BING 源代码 了’, 全世界都冷漠地回答:‘哦……’。”

“老实说, 其实没人想要这些糟糕项目的代码......”

黑客疑似收买了企业员工?

虽然目前微软表示泄露项目源码并不会引发风险,但尚且还不了解 Lapsus$ 是否会有下一步行动。

参考上个月该黑客组织对英伟达采取的行动,Lapsus$ 或许会向微软索取赎金、要求开源核心设计等;但也可能会像对三星一样,只公开其获取的敏感数据而不做其他要求。

截止目前,已有英伟达、三星、微软、沃达丰等多个科技企业接连被 Lapsus$ 攻击,此前 Lapsus$ 还在 Telegram 发布了一张自称是 Okta 内部系统的截图(注:Okta 是一个身份验证和身份管理平台)—— 一旦 Lapsus$ 成功入侵该公司,使用 Okta 服务的全球数千个企业都将面临危险。

但很快 Okta 首席安全官便及时回应道:“ Okta 服务并没有被破坏,仍然可以正常运行。”Okta 方面指出,Lapsus$ 盗取的工程师访问权限只能帮助用户重置密码而无法获取密码,也无法“下载客户数据库或创建/删除用户”。

Lapsus$ 波及企业的数量之多,不禁让人联想起一年前同样影响颇大的 SolarWinds 黑客事件(SolarWinds Orion 软件更新包中被黑客植入后门)。但与之不同的是,此次 Lapsus$ 屡屡得手的方法还不得而知。

微软在官方博文中推测了四种 Lapsus$ 可能采取的入侵方式:

恶意部署 Redline 密码窃取程序以获取密码和会话令牌

在犯罪地下论坛上购买身份凭证和会话令牌

向目标组织(或供应商/业务合作伙伴)的员工购买身份凭证和多因素身份验证 (MFA)

在公共代码存储库中搜索公开的凭据

在这四种方式中,许多安全研究人员一致认为,Lapsus$ “收买目标企业员工以获取访问权限”的可能性最大—— Lapsus$ 此前曾宣布,希望能向企业员工购买内部系统访问权。

在获取初始访问权限后,Lapsus$ 就会利用内部服务器上的漏洞,或查找代码库和协作平台中的公开凭证获取更高的权限,以此盗取敏感信息。

如何加强系统安全?

既然 Lapsus$ 的网络攻击防不胜防,那企业该如何做好预防?针对这个问题,微软总结了几点可参考的建议。

加强 MFA (多因素身份验证) 设置

据微软安全团队发现,尽管 Lapsus$ 曾试图找出 MFA 中的漏洞,但没有成功,因此 MFA 依旧是保证企业员工、供应商和其他类似身份人员安全的关键支柱。

微软建议,不论来自何地、甚至是来自本地系统的用户都需要设置 MFA, 尽量设置复杂的密码,且 不要只简单地使用基于手机验证码的 MFA 方法,因为 SIM 卡也可能被劫持。

保证访问设备安全

加强监控云安全状况

由于 Lapsus$ 擅于利用合法凭据对客户执行恶意操作,且由于凭据合法而难以被发现,因此需加强监控云安全状况,如检查条件访问用户和会话风险配置、对用户企图进行高风险修改的行为设置警报以进行审查等等。

以上仅是一些“防患于未然”的建议,最后微软还是希望企业可以 提前建立一套操作安全流程以应对 Lapsus$ 的真实入侵,尽可能减少影响范围。

参考链接:

https://www.microsoft.com/security/blog/2022/03/22/dev-0537-criminal-actor-targeting-organizations-for-data-exfiltration-and-destruction/

https://www.bleepingcomputer.com/news/microsoft/lapsus-hackers-leak-37gb-of-microsofts-alleged-source-code/

没有更多内容。

559

559